Nuevo malware TCESB detectado

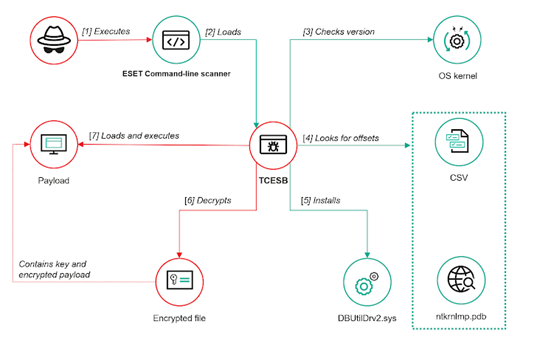

Actor de amenazas afiliado a China conocido por sus ciberataques en Asia explotando una falla de seguridad en el software de seguridad de ESET para distribuir un malware previamente no documentado con nombre en código TCESB .

¿Qué es TCESB?

TCESB, por su parte, es una versión modificada de una herramienta de código abierto llamada EDRSandBlast que incluye características para alterar las estructuras del kernel del sistema operativo para deshabilitar las rutinas de notificación (también conocidas como devoluciones de llamada ), que están diseñadas para permitir que los controladores sean notificados de eventos específicos, como la creación de un proceso o la configuración de una clave de registro.

¿Cómo logra realizarlo?

Para ello, TCESB aprovecha otra técnica conocida como BYOVD (bring your own vulnerable driver) para instalar un controlador vulnerable, un controlador Dell DBUtilDrv2.sys, en el sistema a través de la interfaz del Administrador de dispositivos. El controlador DBUtilDrv2.sys es susceptible a un conocido fallo de escalada de privilegios rastreado como CVE-2021-36276.

Una vez instalado el controlador vulnerable en el sistema, TCESB ejecuta un bucle que comprueba cada dos segundos la presencia de un archivo de carga útil con un nombre específico en el directorio actual. Es posible que la carga útil no esté presente al iniciar la herramienta

¿Cómo detectarlo?

Para detectar la actividad de estas herramientas, se debe de monitorear los sistemas en busca de eventos de instalación que involucren controladores con vulnerabilidades conocidas. También conviene monitorear los eventos asociados con la carga de símbolos de depuración del kernel de Windows en dispositivos.En este caso, se le recomienda el uso de la siguiente tecnología:

Sophos Intercept X Endpoint

Sophos Intercept X Endpoint proporciona una protección inigualable, ya que detiene los ataques avanzados antes de que afecten a sus sistemas. Las potentes herramientas de detección y respuesta para endpoints y de detección y respuesta ampliadas (EDR/XDR) permiten a su organización buscar, investigar y responder a actividades sospechosas e indicadores de ataque.

REDUCCIÓN DE LA SUPERFICIE DE AMENAZAS

- Protección web

- Control web

- Reputación de descargas

- Control de aplicaciones

- Control de periféricos

- Prevención de fugas de datos

- Bloqueo de servidor (lista de aplicaciones permitidas)

- Cifrado completo de disco

PREVENCIÓN DE AMENAZAS

- Protección contra archivos de ransomware (CryptoGuard)

- Protección contra el ransomware remoto (CryptoGuard)

- Protección contra el ransomware que ataca el registro de arranque maestro (MBR)

- Defensas contextuales:

- Protección adaptativa contra ataques

- Defensas contextuales:

- Advertencias de ataques críticos en toda la infraestructura

- Prevención de malware basada en IA con Deep Learning

- Escaneado de archivos antimalware

- Bloqueo de aplicaciones no deseadas (PUA)

- Búsquedas en la nube de Live Protection

- Análisis de comportamientos

- Antiexploits (+60 mitigaciones)

- Bloqueo de aplicaciones

- Interfaz de escaneado antimalware (AMSI)

- Detección de tráfico malicioso

- Sistema de prevención de intrusiones (IPS)

- Monitorización de integridad de archivos (servidores)